iOSのソースコードが流出したとニュースになっています。私はGigaZineのサイトを見て知りました。Appleからソースが流出するのはかなりの大事件のような気がします。

ニュースのネタ元はこちらです。英語のサイトです。読みたい方はどうぞ。GigaZineのサイトで要約されていますので,日本語でも十分ですよ。

流出したのはiOS9のものと思われるそうです。理由は記事には書かれていませんが,コピーライトの日付が2014年だからかな。

ひょっとすると,まだ存在するかもしれないとGitを検索して見たところ,ありました。こちら。検索してヒットしたサイトなので,コピーしたやつかもしれません。利用する際にはお気をつけて。

確かに,Gigazineのニュースの画像にあるソースと同じものが/apps/iBoot/main.cに記述されています。これ本物かなぁ。ここで,好きな人はソースを読み始めてウンチクを語ってくれるんでしょうね。

私はPKI好きなので,セキュリティに関連するところを覗いてみました。

/lib/pki/というフォルダがあったので,そこを見ると,「apple_ca.h」というファイルがあってAppleのルート証明書らしきファイルがあります。ルート証明書をコードに埋め込んで配布してるんですね。

で,驚いたのが「fake_ca.h」というヘッダファイルがあることです。こちらを見ると,証明書だけではなく,秘密鍵まで入っています。おそらく,こちらはテスト用の証明書なのでしょうね。

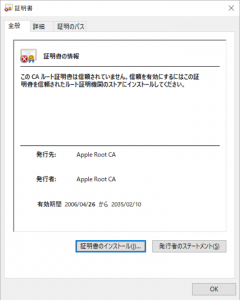

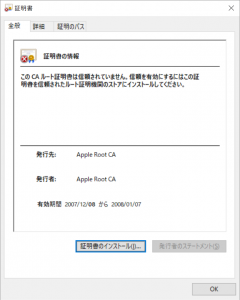

こちらがテスト用?のfake証明書です。有効期限が切れているので,有効期限が切れた証明書をテスト用に使っている模様です。

ちなみに,このAppleのルート証明書,Windowsで表示したら信頼されたルート証明書一覧に入っていないため,信頼できない証明書となっています。Macの場合は信頼されるルート証明書一覧に入ってました。Macのルート証明書一覧は「file:///System/Library/Security/Certificates.bundle/Contents/Resources/TrustStore.html」にあります。

こんな風に流出してしまうと,取り返しがつかないことになってしまいます。ソースやドキュメントの管理はしっかりと行う必要がありますね。Appleは,これを本物と認めたりしないで放置する方針なのかぁって思ったら,本物と認めましたね。古いコードだから,最新版は影響しませんって事みたいですが,ブート部分なんてあまり書き換えないでしょうから,脱獄とかのヒントになるかもしれませんね。